USB-Kontroll- und Sperrsoftware für Unternehmen

USB-Verwaltungssoftware für zentrale Gerätekontrolle und Echtzeit-USB-Schutz.

USB-Blockierung, Freigabelisten, Überwachung und Verschlüsselung.

USB Lock RP ist eine leistungsstarke USB-Kontrollsoftware zur zentralen Verwaltung und Einschränkung des Zugriffs auf Wechseldatenträger, tragbare Geräte und drahtlose Adapter über Server, Workstations und Laptops hinweg im gesamten Netzwerk. Sie bietet erweiterte USB-Sperrfunktionen zum Blockieren nicht autorisierter USB-Geräte und schützt Computerdaten in industriellen Prozessen und Unternehmensumgebungen.

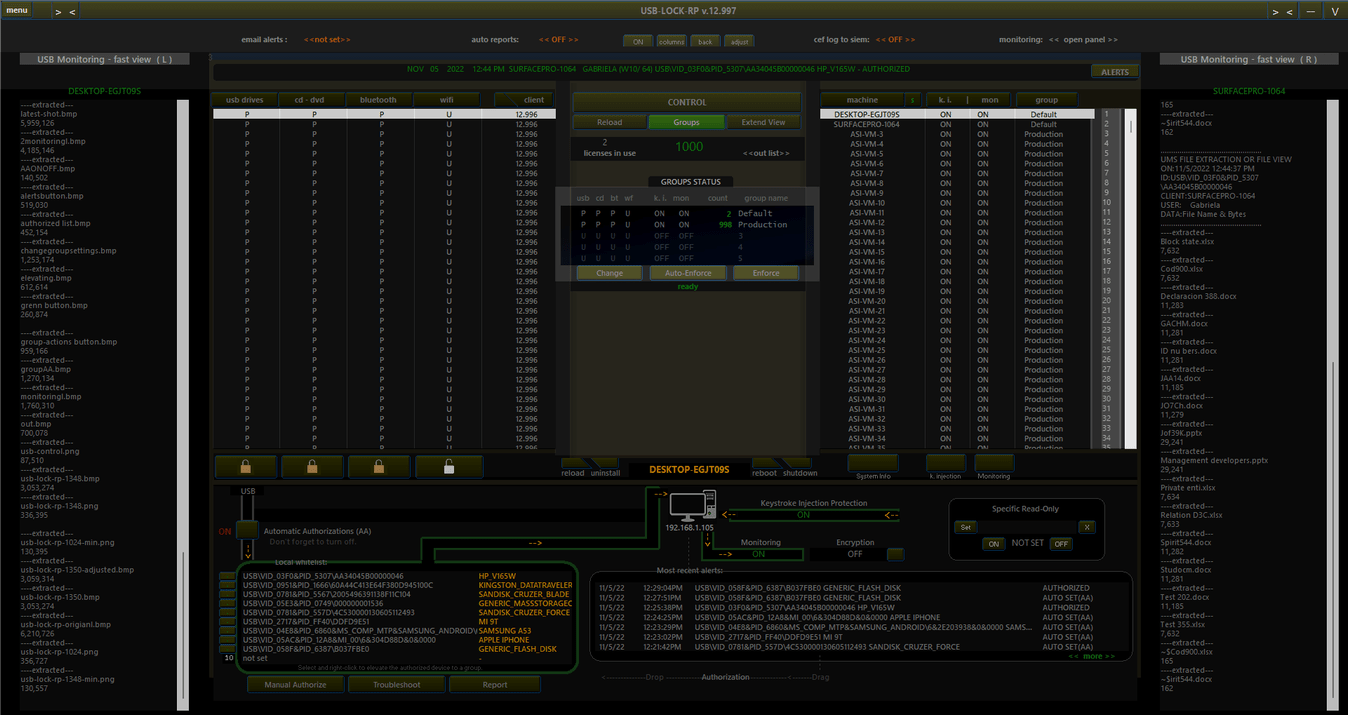

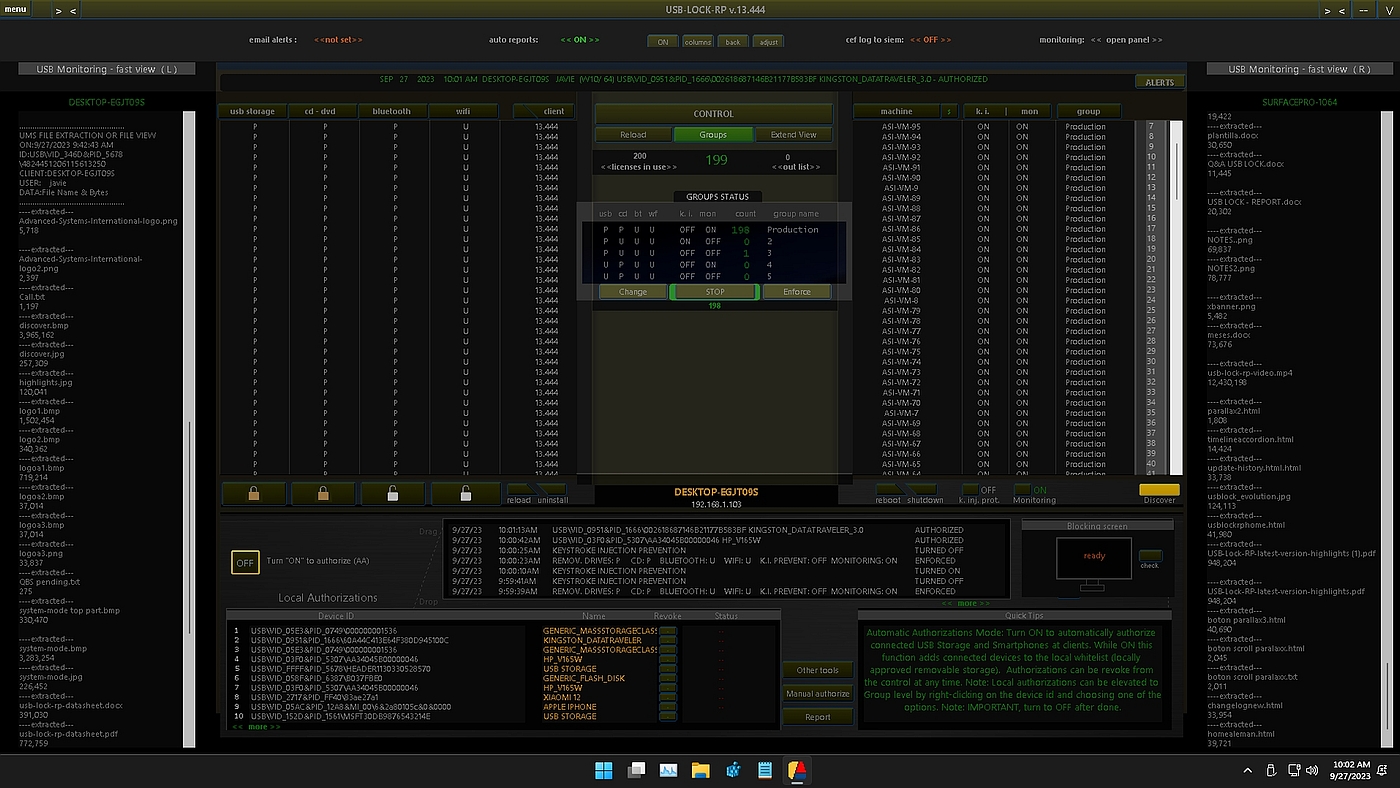

Abbildung 1: USB-Lock-RP Steuerzentrale (Screenshot).

Klassifiziert als USB-Management- und Kontrollsoftware ist USB-Lock-RP ein Verwaltungs- und Sicherheitstool, das speziell für das Blockieren von USB-Geräten und den Schutz von Datenbeständen unter Windows-Betriebssystemen entwickelt wurde. Es arbeitet unabhängig mit minimalem Speicher- und Ressourcenbedarf.

Die Managementkonsole läuft lokal innerhalb des Unternehmensnetzwerks und bietet granulare Kontrolle und Echtzeit-Einblick in USB-Aktivitäten und Endgeräte. Sie verwaltet Gerätezugriffsrichtlinien und setzt Regeln sowohl für einzelne Computer als auch für Gruppen mühelos durch. Gerätverbindungswarnungen und Ereignisse werden automatisch empfangen und protokolliert – inklusive USB-Überwachung genehmigter Dateiübertragungen.

USB Lock RP erkennt Geräte anhand ihrer Hardware-IDs, um bestimmte USB-Geräte zuzulassen und alle anderen zu blockieren, ohne harmlose Peripheriegeräte zu beeinträchtigen. USB-Sticks können für bestimmte Computer, Gruppen oder das gesamte Netzwerk freigegeben werden.

USB-Sperrung ist notwendig, um Datenverlust und Malware-Infektionen über USB-Medien effektiv zu verhindern. USB Lock lehnt nicht autorisierte Geräte auf Systemebene ab und blockiert eingehende sowie ausgehende USB-Daten.

Seine USB-Blockier- und Sperrfunktionen sind einzigartig und bieten eine unternehmensgerechte USB-Sicherheitslösung mit höherem Datenschutzniveau als verbraucherbasierte USB-Kontrolllösungen oder Antivirenprogramme, die versuchen, unbekannte Geräte zu analysieren – was ein unnötiges Risiko darstellt und Systemressourcen verschwendet.

Zusätzlich bietet USB Lock RP robuste Verschlüsselung für Daten, die von den Unternehmenscomputern auf autorisierte USB-Laufwerke übertragen werden, und fungiert somit als Maßnahme zur Datenverlustvermeidung (DLP). Diese Verschlüsselung schützt vertrauliche Informationen nicht nur auf den Computern, sondern auch während des Transports auf USB-Geräten. Die automatische Verschlüsselung kann in Echtzeit ein- oder ausgeschaltet werden, sodass Administratoren nahtlos für Datensicherheit sorgen können, während Dateien zwischen Geräten und Netzwerk verschoben werden.

Es ist auch möglich, in Echtzeit eine Nur-Lesen-Richtlinie für bestimmte USB-Laufwerke festzulegen. Diese erweiterte Schreibschutzfunktion schützt bestimmte USB-Daten, während andere autorisierte Laufwerke auf demselben Computer vollen Zugriff behalten. (Nicht autorisierte Laufwerke bleiben weiterhin blockiert.)

USB-Lock-RP ist eine fortschrittliche USB-Kontrollsoftware zur Blockierung nicht autorisierter USB-Laufwerke und zur präzisen Verwaltung des Gerätezugriffs. Sie erlaubt das Vorabfreigeben von USB-Geräten, protokolliert Verbindungsereignisse, überwacht Dateiübertragungen, verschlüsselt Dateien automatisch zum Schutz während des Transports und vieles mehr.

USB-Lock-RP lässt sich problemlos in bestehende IT-Infrastrukturen integrieren und schnell auf allen Endpunkten bereitstellen – mit minimalem Aufwand. Das schlanke Design gewährleistet hohe Leistung ohne Hardware-Upgrades oder Systemverlangsamung.

Die Client-Installation ist unkompliziert und kann aus der Ferne über den Windows Installer (MSI) oder Gruppenrichtlinien erfolgen, wodurch Administratoren schnell und effizient die vollständige USB-Port-Kontrolle im Netzwerk einrichten können.

USB-Lock-RP arbeitet vollständig lokal und benötigt keine Cloud-Dienste oder Internetverbindung, wodurch Sie die volle Kontrolle über USB-Richtlinien und Datenschutz behalten. Die Managementkonsole ermöglicht zentrale Verwaltung und Anwendung von Sicherheitsrichtlinien auf einzelne Computer oder Gruppen.

Ob kleines Büro oder großes Unternehmen – USB-Lock-RP skaliert mit Ihren Anforderungen und bietet konsistente USB-Gerätekontrolle sowie Endpunktsicherheit in Ihrer gesamten Umgebung.

Wir sind USB-Kontrollspezialisten — 20 Jahre bewährte Expertise.

Vertraut von IT-Teams weltweit ist USB-Lock-RP ein unkompliziertes Sicherheitstool, das aus zwei Jahrzehnten fokussierter Entwicklung im Bereich USB-Kontrolle hervorgegangen ist.

USB-Lock-RP Gerätekontrolle ist weltweit bei führenden Organisationen lizenziert

USB-Kontrollsoftware für Netzwerke jeder Größe

Hauptfunktionen der USB-Lock-RP Gerätekontrolle

| Funktion | Beschreibung |

|---|---|

| Zentrale USB-Verwaltung | Verwalten und kontrollieren Sie den Zugriff von USB-Geräten auf USB-Ports im gesamten Netzwerk über eine einzige, intuitive Verwaltungskonsole. |

| Skalierbare Netzwerkkapazität | Bewährte Fähigkeit zur Kontrolle von USB-Geräten in Netzwerken – von kleinen Unternehmen bis hin zu großen Konzernen. |

| Sicherheit für Gruppen und Einzelcomputer | Schützen Sie Gruppen von Computern oder einzelne Geräte vor unautorisiertem USB-Zugriff und sichern Sie Systeme sowie sensible Daten im gesamten Netzwerk. |

| USB-Freigabelisten (Whitelisting) | USB-Geräte anhand der Hardware-ID vorab genehmigen und alle anderen blockieren. (Vier einfache Möglichkeiten zur Echtzeit-Vorautorisierung bestimmter USB-Geräte) |

| Echtzeit-Richtliniendurchsetzung | Sicherheitsrichtlinien in Echtzeit durchsetzen und Geräteverbindungswarnungen ohne Verzögerung erhalten. |

| Automatischer Autorisierungsmodus | Erweiterte Funktion zum automatischen Whitelisting von USB-Geräten auf bestimmten Computern und Gruppen im Netzwerk. |

| Warnmeldungen und Protokolle | USB-Geräteverbindungen im Netzwerk automatisch protokollieren und Benachrichtigungen empfangen. |

| Spezifische USB-Port-Kontrolle | Ermöglicht die Autorisierung einzelner physischer USB-Ports, mit selektiver Portausschlussfunktion und granularer Geschwindigkeitskontrolle für SuperSpeed (USB 3.x) oder High-Speed (USB 2.0). |

| CEF-Protokolle für SIEM | Echtzeitübertragung sicherheitsrelevanter USB-Aktivitäten an zentrale Security Information and Event Management (SIEM)-Systeme. Ereignisse werden im Common Event Format (CEF) aufgezeichnet, kompatibel mit Plattformen wie Splunk, ArcSight, QRadar u.a. |

| Echtzeit-Mehrsprachige Gerätekontrolle | Nahtloser Wechsel zwischen Englisch, Französisch und Deutsch in der Benutzeroberfläche. Protokolle anzeigen, USB-Aktivitäten überwachen und Berichte in Ihrer bevorzugten Sprache generieren. Enthält mehrsprachige USB-Blockierwarnungen auf Client-Seite zur besseren Kommunikation und Einhaltung von USB-Richtlinien. |

| Erweiterte selektive Nur-Lesen-Einstellung | Bestimmte USB-Laufwerke auf Nur-Lesen setzen, während andere vollständigen Zugriff oder Sperre behalten – alles auf demselben Gerät. |

| Erweiterte Sichtbarkeit bei getrennten Computern | Einstellungen, letzte Warnungen und autorisierte Geräte auch für momentan nicht verbundene Rechner anzeigen – effiziente Überwachung und Verwaltung aller Endpunkte. |

| Erweiterte Anzeige autorisierter Geräte | Anzeige und Export (CSV) aller autorisierten Gerätenamen und -IDs, gruppiert nach Maschinen, Gruppen oder netzwerkweit. Die neue zentrale Übersicht vereinfacht die Verwaltung von USB-Autorisierungen im gesamten Netzwerk. |

| Remote-Desktop-Kompatibilität | Kompatibel mit Remote-Desktop-Sitzungen; passt sich Bildschirmauflösungen an und nutzt Desktop-Bereiche intelligent. |

| Berichte exportieren | Status- und Warnprotokolle im CSV-Format exportieren. |

| USB-Sperrwarnungen im Vollbildmodus | Vollbild-Warnmeldungen auslösen, wenn USB-Geräte blockiert werden – inklusive Anzeige Ihres Firmenlogos zur Verstärkung der Richtlinienumsetzung. |

| Dateiübertragungen zu USB-Geräten überwachen | Die USB-Überwachungsfunktion ermöglicht detaillierte Protokollierung von Dateiübertragungen auf USB-Laufwerke. Diese Protokolle können gesichert an ein E-Mail-Postfach der Organisation gesendet werden. |

| Automatische USB-Dateiverschlüsselung | Wenn aktiviert, werden Dateien beim Kopieren auf USB-Geräte automatisch per AES-256 verschlüsselt und pro Sitzung mit nachvollziehbaren Protokoll-IDs registriert. Dies gewährleistet Sichtbarkeit und Durchsetzung in sicheren Umgebungen. |

| Einfache Client-Bereitstellung | Clients einfach per Gruppenrichtlinie mit dem Windows Installer MSI verteilen. |

| Benutzerunabhängige Kontrolle | USB-Geräte werden auch dann kontrolliert, wenn kein Benutzer am Client-System angemeldet ist (Einstellungen und Durchsetzung). |

| Verbindungsunabhängige Sicherheit | Sicherheitsrichtlinien werden auch auf dem Client durchgesetzt, wenn dieser vom Kontrollserver getrennt ist. Ereignisse während der Trennung werden bei der nächsten Verbindung als OFF-Line-Eintrag empfangen. |

Anwendungsfälle für USB Lock RP

- Unbefugte USB-Nutzung in Finanzinstituten verhindern

- USB-Port-Sperrung in Regierungs- oder Verteidigungssystemen durchsetzen

- USB-Verschlüsselung für vertrauliche Dateiübertragungen in Forschungslaboren aktivieren

Vorteile der Verwendung von USB Lock RP

| Vorteil | Beschreibung |

|---|---|

| Vermeidung von Datenverlust (USB DLP) | Verhindert Datenverluste sowohl vom Computer als auch während der Übertragung auf autorisierte USB-Geräte. |

| Schutz vor Malware | Blockiert USB-Geräte, um Malware-Infektionen über USB-Medien zu verhindern. |

| Ereignisbenachrichtigungen | Informiert über USB-Blockierungen, Freigaben sowie andere Geräteverbindungen und Aktivitäten. |

| Regulatorische Compliance | Unterstützt die Einhaltung von Richtlinien für Wechseldatenträger und hilft Organisationen, Datenschutzvorgaben wie HIPAA, DSGVO und NIST durch USB-Kontrolle und Protokollierung auf Endpunktebene zu erfüllen. |

| Dauerlizenz | Bietet ein dauerhaftes Lizenzmodell mit Einmalzahlung und zwei Jahren Updates. Danach sind Updates optional zu reduziertem Preis verfügbar. |

| Autonome Kontrolle | Für eigenständige Kontrolle innerhalb der Organisation konzipiert; keine externen Komponenten oder Internetverbindung erforderlich. |

| Starke Geräteverwaltung | Blockiert oder autorisiert Geräte in Echtzeit direkt auf Systemebene des Endpunkts. |

| Umfassende Lösung | Beinhaltet alle erweiterten Funktionen – Verschlüsselung, Überwachung, Whitelisting, Portkontrolle und Berichterstattung – ohne zusätzliche Module. USB-Lock-RP bietet Funktionen auf Unternehmensniveau, die weit über Konsumentenlösungen hinausgehen. |

Softwaretyp:

- Kontrolle: USB-Verwaltungsanwendung (lokal installiert, nicht cloudbasiert)

- Client: Lokaler Systemdienst

Entwicklungsstatus: Aktiv.

- Neueste Version: v.13.932

- Veröffentlichungsdatum: 23. Mai 2025

- Engagiertes technisches Team in Bereitschaft (seit 2004)

USB Lock RP bietet branchenführende USB-Gerätekontrolle zum Schutz von Endpunkten vor unbefugtem Zugriff. Unsere fortschrittliche USB-Kontrollsoftware ermöglicht Administratoren, Geräte präzise zuzulassen oder zu blockieren – und stellt sicher, dass nur vertrauenswürdige USB-Verbindungen innerhalb Ihrer Organisation erlaubt sind.

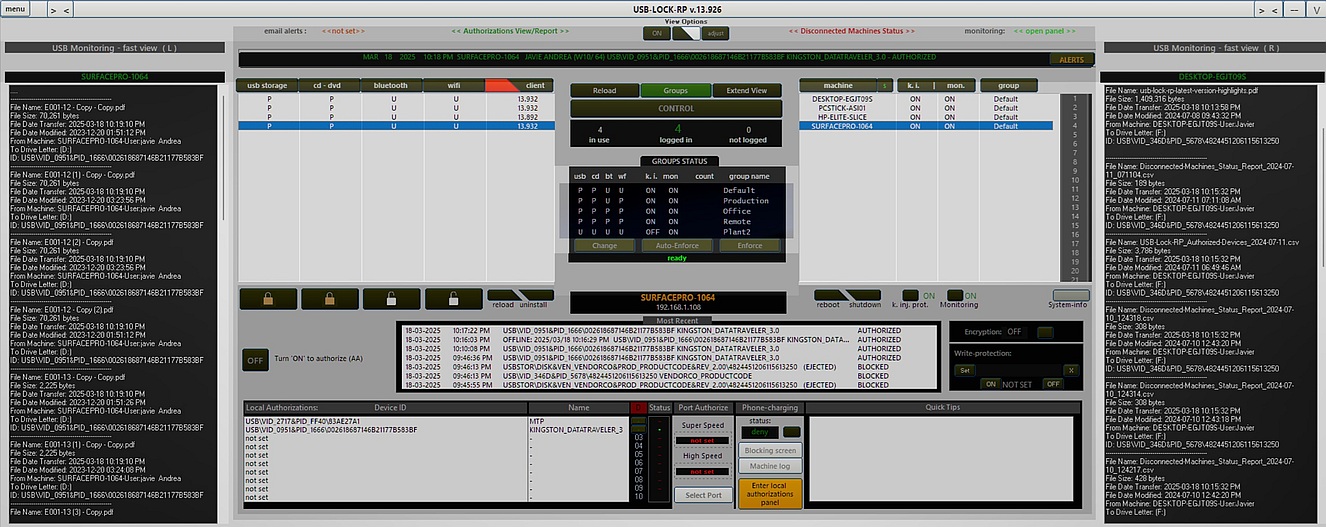

USB Lock RP v. 13.926 bietet die neue Light-/Dark-Mode-Oberfläche zur USB-Sperre und Administrationssteuerung: (Bild zeigt die neue Light-Mode-Oberfläche)

USB-Lock-RP ist eine USB-Sicherheitslösung auf Unternehmensebene. Anders als einfache USB-Sperrtools bietet es eine umfassende Auswahl an erweiterten Funktionen – darunter zentrale USB-Verwaltung, Echtzeitüberwachung, Port-spezifische Autorisierung, Dateiverschlüsselung und mehr – alles maßgeschneidert für sichere USB-Gerätekontrolle in professionellen Umgebungen.

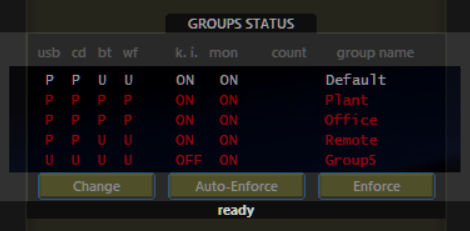

Echtzeit-USB-Kontrolle – Nicht nur Richtlinienzuweisung

USB Lock RP bietet echte USB-Kontrolle, indem es Schutzeinstellungen kontinuierlich durchsetzt und Echtzeit-Statusmeldungen direkt von jedem Clientcomputer empfängt. Im Gegensatz zu Tools, die lediglich Richtlinien übertragen und deren Einhaltung voraussetzen, verwendet USB Lock RP ein einstellungsbasiertes Durchsetzungsmodell – mit Auto-Enforce, das permanent läuft, um Abweichungen zu erkennen und zu korrigieren.

Sie sehen den tatsächlichen Schutzstatus jedes Endpunkts – gruppiert oder einzeln aufgelistet – exakt so, wie er auf dem jeweiligen Gerät vorhanden ist: ohne Verzögerung, ohne Annahmen. Falls eine Ausnahme nötig ist, kann Auto-Enforce vorübergehend deaktiviert, eine Anpassung vorgenommen und die Gruppeneinstellung sofort wiederhergestellt werden.

Selbst offline befindliche Clients erhalten automatisch den korrekten Schutz, sobald sie sich wieder verbinden. Das ist echte Echtzeit-USB-Kontrolle mit vollständigem Rückkanal – nicht nur Richtlinienverteilung, sondern Befehl, Bestätigung und kontinuierliche Durchsetzung.

Funktionen zur USB-Kontrolle und Durchsetzung

USB Lock RP bietet erweiterte Funktionen zur USB-Kontrolle und -Durchsetzung, um Datenlecks zu verhindern, unbefugten Zugriff zu blockieren und schädliche USB-Aktivitäten zu unterbinden. Durch die Gewährleistung, dass nur vertrauenswürdige und autorisierte Geräte im Netzwerk betrieben werden dürfen, hilft es, volle Compliance und kontinuierliche Prüftransparenz sicherzustellen – alles in Echtzeit durchgesetzt.

| Funktion | Beschreibung |

|---|---|

| USB-Blockierung | Blockiert nicht autorisierte USB-Geräte sofort bei Anschluss und verhindert so Datendiebstahl und Malware-Infektionen. |

| USB-Freigabelisten (Whitelisting) | Erlaubt nur vorab genehmigte USB-Geräte anhand ihrer eindeutigen Hardware-IDs und gibt IT-Teams granularen Zugriff auf zugelassene Geräte. |

| USB-Überwachung | Überwacht alle Geräteverbindungen und Dateiübertragungen in Echtzeit und protokolliert die Aktivitäten zur Einhaltung von Vorschriften und zur forensischen Auswertung. |

| USB-Verschlüsselung | Verschlüsselt USB-Dateiübertragungen mit AES-256, um Daten während der Übertragung auf autorisierte Wechseldatenträger zu schützen. |

USB-Verwaltungssoftware für sichere Unternehmensumgebungen

USB Lock RP ist eine spezialisierte USB-Verwaltungssoftware, die für Organisationen entwickelt wurde, die eine zentrale Kontrolle über die USB-Nutzung benötigen. Sie kombiniert Echtzeit-Durchsetzung, Geräteautorisierung auf Hardwareebene, Port-spezifische Einschränkungen und unternehmensweite Überwachung – alles gesteuert über eine einzige, skalierbare Oberfläche.

Administrative Funktionen zur USB-Verwaltung

USB-Lock-RP geht über die reine Endpunktkontrolle hinaus und bietet erweiterte Funktionen zur USB-Verwaltung, die für den realen administrativen Einsatz konzipiert sind. Diese Funktionen liefern Sichtbarkeit auf Unternehmensebene, Automatisierung und kontinuierlichen Betrieb – damit IT-Teams jederzeit die Kontrolle behalten, ohne Komplexität oder Kompromisse.

Von Systemmodus-Persistenz über SIEM-Integration bis hin zur Lizenzwiederherstellung – USB Lock RP überzeugt mit administrativen Funktionen, die sichere USB-Verwaltung in jeder Infrastruktur vereinfachen.

| Funktion | Beschreibung |

|---|---|

| Automatisierte USB-Verwaltung im Systemmodus | Läuft dauerhaft unter dem Systemkonto, um rund um die Uhr automatisierte USB-Geräteverwaltung und Echtzeit-Durchsetzung von Einstellungen zu gewährleisten – mit vollständiger Administrationskontrolle, auch wenn kein Benutzer angemeldet ist. |

| CEF-Protokolle an SIEM | Nahtlose Integration in Security Information and Event Management (SIEM)-Plattformen mit Common Event Format zur erweiterten Bedrohungserkennung und Reaktion. |

| Lizenzwiederherstellung | Ermöglicht einfache Wiederherstellung der Lizenz im Falle eines Hardwareaustauschs oder einer Neuinstallation des Betriebssystems – kein Neukauf erforderlich. |

| Exportierbare Berichte | Erstellt USB-Aktivitätsprotokolle im .CSV-Format für Compliance, interne Audits oder regulatorische Berichterstattung. |

USB-Freigabelisten (Whitelisting)

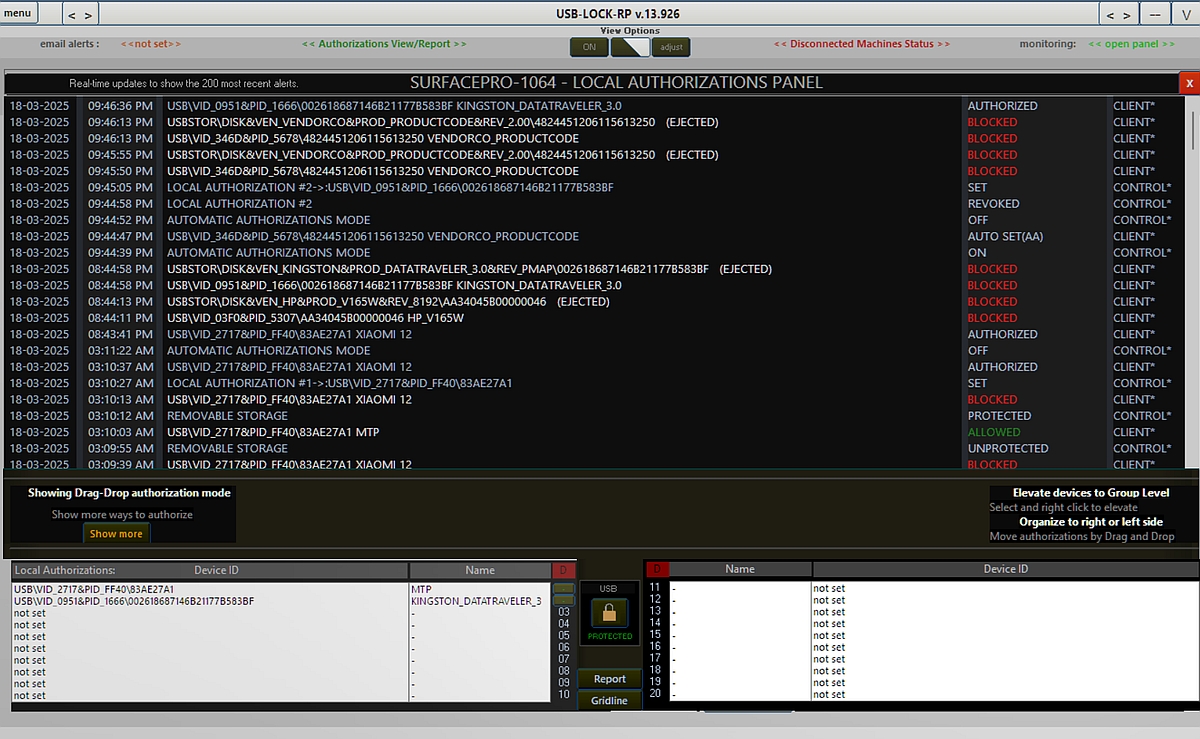

USB-Autorisierungs-Panel: Bietet vier einfache Methoden zur Remote-Vorautorisierung (Whitelisting) spezifischer USB-Geräte per Hardware-ID in Echtzeit auf jedem Computer:

USB-Autorisierungs-Panel: Bietet 4 einfache Wege, USB-Geräte in Echtzeit remote vorab freizugeben:

| Vorautorisierungsmethode | Beschreibung |

|---|---|

| Drag-and-Drop | Aus der Liste der zuletzt blockierten oder erlaubten USB-Warnungen ziehen und in einen der 20 verfügbaren Plätze pro Rechner ablegen. |

| Automatische Autorisierung | USB-Geräte beim Anschluss am gewählten Client automatisch vorab freigeben. Kann jederzeit ein- oder ausgeschaltet werden. |

| Angeschlossenes Gerät autorisieren | Ein bereits verbundenes USB-Gerät freigeben, während der Sektor ungeschützt ist – erlaubt sofortigen Zugriff. |

| Manuelle Vorautorisierung | Die Geräte-ID manuell eingeben, um bestimmte Geräte gezielt freizugeben. |

Bis zu zwanzig Geräte können pro Rechner vorab freigegeben werden, mit optionalem benutzerdefiniertem Namen neben dem Anzeigenamen zur besseren Identifizierung. Autorisierte Geräte können auf Gruppenebene hochgestuft werden. Gruppengenehmigungen können auf Vendor-Model oder vollständige Hardware-ID abgestimmt werden. Bis zu 60 spezifische Geräte oder VID/PID-Match-Gruppen können pro Gruppe autorisiert werden.

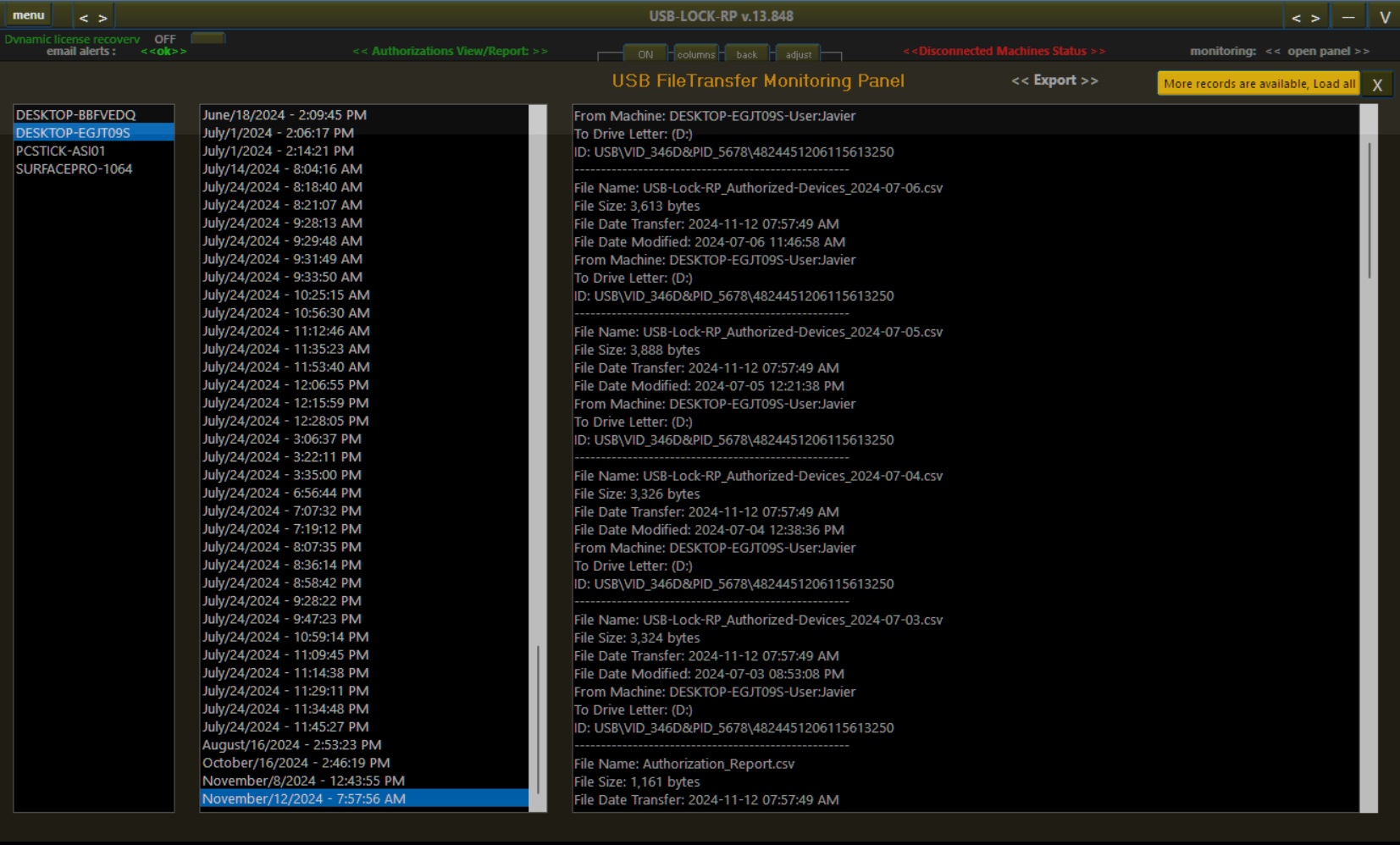

Überwachung von USB-Dateiübertragungen

Die Überwachung von Dateiübertragungen auf USB-Laufwerke kann mit nur einem Klick aktiviert oder deaktiviert werden – unabhängig vom Schutzstatus des Wechseldatenträgersektors. Die USB-Überwachung kann auf Gruppen oder einzelne Rechner angewendet werden. Die Übertragungsprotokolle enthalten automatisch generierte Transfer-ID-Nummern pro Sitzung – nützlich für forensische Rückverfolgung und zur Zuordnung zur CEF-Log-Referenznummer für SIEM.

Enthaltene USB-Dateiübertragungsprotokolle:

| Überwachter Datensatz | Beschreibung |

|---|---|

| Dateiname | Vollständiger Name und Dateierweiterung der übertragenen Datei. |

| Dateigröße | Größe der Datei in Byte. |

| Übertragungsdatum | Datum und Uhrzeit der Dateiübertragung. |

| Letztes Änderungsdatum | Datum und Uhrzeit der letzten Änderung vor der Übertragung. |

| Quellrechner-Name | Name des Computers, von dem die Datei übertragen wurde. |

| Angemeldete(r) Benutzer | Name(n) des/der Benutzer(s), die beim Transfer angemeldet waren. |

| USB-Laufwerksbuchstabe | Buchstabe des Ziel-USB-Geräts. |

| Geräte-ID | Vollständige Geräte-ID inklusive Hersteller, Produkt und eindeutigen Kennungen. |

| Auto-Verschlüsselungsbestätigung | Wenn Auto-Verschlüsselung aktiviert ist, enthält der Eintrag eine AES-256-Bestätigung für jede übertragene Datei. |

Dateiübertragungsprotokolle werden nahezu in Echtzeit vom Control empfangen, übersichtlich in zwei Seitenfeldern angezeigt und im USB-Monitoring-Panel nach Rechnername/Datum/Uhrzeit geordnet gespeichert.

Am Control-Server bleiben die gesammelten Daten verschlüsselt – wie alle USB-Warnprotokolle – und sind nur über die Control-Oberfläche lesbar.

Protokolle zur USB-Dateiüberwachung können bei Bedarf zusätzlich per sicherer E-Mail an ein zentrales Postfach gesendet werden (Teil der E-Mail-Alarmfunktion). Die E-Mail-Warnungen unterstützen TLS/SSL Port 587 sowie Ports 465/578 und sind mit TLS 1.2 kompatibel.

Wenn die CEF-zu-SIEM-Funktion aktiviert ist, wird zusätzlich ein standardisiertes Common-Event-Format-Protokoll mit Transfer-ID erzeugt – zur Nachverfolgbarkeit aus SIEM-Perspektive.

- UMS (USB-Massenspeichergerät)

- USB-Sticks

- Kartenleser

- Speicherkarten

- UASP (USB Attached SCSI Protocol)

- Externe Festplatten

- SSD-Gehäuse

- USB-MTP (Media Transfer Protocol)

- Smartphones

- Tablets

- Tragbare Geräte

- Smartcard-Leser

- Smartcards

- Externe magnetische Festplatten

- e-SATA

- FireWire (IEEE 1394)

- Drahtlose Transceiver

- WiFi

- Bluetooth

- IrDA

- Externe und interne Laufwerke

- CD

- DVD

- Blu-Ray

- USB-HID (Human Interface Device)

- BadUSBs (Tastatureingabe-Injektion)

- Arduino

- USB Rubber Ducky

USB-Geräte in Echtzeit kontrollieren

Starke USB-Kontrolle:

Verhindert Zero-Day-USB-Angriffe, bevor sie ins System gelangen. Blockiert eingehende und ausgehende USB-Daten. Gerätekennungen werden mit AES-256 verschlüsselt und HEX-maskiert (variabler Schlüssel mit Initialisierungsvektor im CBC-Modus). Verhindert Hardware-ID-Spoofing. Schützt Systeme selbst bei administrativen Benutzerrechten.

Einfache Bedienung:

Schützen Sie Ihr Netzwerk in wenigen Minuten. Sehr einfache Bedienung und Richtlinieneinstellung. Der Schutzbereich ist in 4 Sektoren unterteilt; wählen Sie einfach eine Client-Maschine oder Computergruppe und drücken Sie auf das gewünschte Schlosssymbol. Der Betrieb läuft dann automatisch. Intuitive Administrationsoberfläche, nahezu keine Einarbeitung erforderlich.

Granulare Richtlinien:

Vorautorisieren Sie bestimmte USB-Sticks und Smartphones für bestimmte Rechner oder das gesamte Netzwerk, während alle anderen blockiert werden. Verhindert unbefugten Zugriff auf USB-Ports, tragbare Geräte und andere Wechseldatenträger im Netzwerk.

Zentrale USB-Verwaltung:

Sicherheitsmaßnahmen zentral festlegen oder ändern und automatisch Details zu blockierten und genehmigten USB-Geräten empfangen und protokollieren – in Echtzeit, sobald diese an Endpunkte angeschlossen werden. Zusätzlich werden Dateiübertragungen von Endpunkten zu genehmigten USB-Geräten aufgezeichnet und gemeldet.

Personalisierte USB-Sperrung:

Zeigt informative Sperrbildschirme am Client bei blockierten USB-Geräten an. Diese Sperrbildschirme sind mit dem Logo der jeweiligen Organisation personalisiert. Die Personalisierung erfolgt automatisch durch unser Team vor sicherer elektronischer Auslieferung (innerhalb von 3 Stunden nach Bestellung).

Intelligente USB-Port-Kontrolle:

Entwickelt, um USB-Geräte zu blockieren und Portzugriff zu kontrollieren, ohne nicht-speicherbezogene USB-Peripheriegeräte (Maus, Tastaturen, Webcams, Drucker) zu beeinträchtigen. Erkennt und schützt unauffällig vor Keystroke-Injection- und Payload-Angriffen durch Geräte wie BadUSBs (USB Rubber Ducky), die sich als HID-Tastatur oder Maus ausgeben.

USB-Überwachung:

Effektive Überwachung der Datenübertragungen von Endgeräten zu autorisierten USB-Sticks (z. B. Flash-/Pen-Drives). Protokolle werden automatisch empfangen und sicher auf dem Control-Server gespeichert. Die Administrationskonsole kann so konfiguriert werden, dass diese Berichte in Echtzeit an ein SMTP-(TLS/SSL)-Postfach gesendet werden.

USB-DLP:

Effektiver Datenschutz – USB Lock schützt Daten auf autorisierten USB-Sticks durch automatische AES-256-Verschlüsselung aller übertragenen Dateien vom Rechner auf das USB-Gerät. Somit bleibt vertrauliche Information geschützt, selbst wenn das autorisierte Gerät verloren geht oder gestohlen wird. Die DLP-Richtlinie kann mit nur einem Klick ein- oder ausgeschaltet werden.

Dauerlizenzen:

Lizenzen sind unbefristet und beinhalten zwei Jahre Updates. Danach sind Updates optional für 20 % der Lizenzkosten. USB-Lock-RP ist wartungsarm – einmal eingerichtet funktioniert es wie vorgesehen, da es am Client mit Hardware und nicht mit Benutzern interagiert. Support ist kostenlos auf Englisch per E-Mail oder Telefon verfügbar.

Autonome Kontrolle:

Benötigt weder Internet noch Active Directory.

Schützt Endpunkte auch bei fehlender Netzwerkverbindung. (Im Control werden getrennte Laptops in der Out-List angezeigt.) Schutz erfolgt auf Systemebene (auch mit Adminrechten wirksam). Beginnt auch ohne Benutzeranmeldung am System. Funktioniert in luftdichten Netzwerken und abgelegenen Standorten.

Verfügbar zum Download:

Laden Sie die voll funktionsfähige DEMO herunter oder fordern Sie eine lizenzierte Testversion (Proof-of-Concept) für Ihre Organisation an. Testen Sie kostenlos, wie USB Lock Software USB-Ports und Gerätezugriffe auf Endpunkte verwaltet. POC-Lizenzen sind mit Ihrem Firmenlogo personalisiert. Ein engagiertes Team steht Ihnen rund um die Uhr für Fragen zur Verfügung (24/7).

Einfache Bereitstellung:

Der USB-Lock-Client kann problemlos massenhaft per GPO oder beliebigem Software-Verteilungstool ausgerollt werden. Der Client liegt als eigenständige Windows MSI-Installationsdatei vor, konfigurierbar per Befehlszeile. Auf Wunsch kann unser Team das MSI für Sie kostenlos vorkonfigurieren.